Inhalt

- Installieren

- Was ich sah

- Anzeigen

- Amazon AWS

- OK Google

- Was weiß Google über mich?

- Was ist mit Facebook, Twitter und anderen?

- Potential vs Ist

- Einpacken

Die digitale Privatsphäre ist ein heißes Thema. Wir sind in eine Ära eingetreten, in der fast jeder ein vernetztes Gerät hat. Jeder hat eine Kamera. Viele unserer täglichen Aktivitäten - vom Busfahren bis zum Abrufen unserer Bankkonten - finden online statt. Es stellt sich die Frage: Wer verfolgt all diese Daten?

Einige der größten Technologieunternehmen der Welt werden hinsichtlich der Verwendung unserer Daten auf den Prüfstand gestellt. Was weiß Google über Sie? Ist Facebook transparent, wie es mit Ihren Daten umgeht? Spioniert Huawei uns aus?

Um einige dieser Fragen zu beantworten, habe ich ein spezielles Wi-Fi-Netzwerk erstellt, mit dem ich jedes Datenpaket erfassen kann, das von einem Smartphone ins Internet gesendet wird. Ich wollte herausfinden, ob eines meiner Geräte ohne mein Wissen heimlich Daten an Remote-Server sendet. Spioniert mein Handy mich aus?

Installieren

Um alle Daten zu erfassen, die von meinem Smartphone hin und her fließen, brauchte ich ein privates Netzwerk, in dem ich der Chef bin, in dem ich root bin, in dem ich admin bin. Sobald ich die volle Kontrolle über das Netzwerk habe, kann ich alles überwachen, was in und aus dem Netzwerk geht. Dazu habe ich einen Raspberry Pi als WLAN-Zugangspunkt eingerichtet. Ich nannte es einfallsreich PiNet. Als Nächstes habe ich das getestete Smartphone mit PiNet verbunden und die mobilen Daten deaktiviert (um sicherzugehen, dass ich den gesamten Datenverkehr erhalte). Zu diesem Zeitpunkt war das Smartphone mit dem Raspberry Pi verbunden, aber sonst nichts. Der nächste Schritt besteht darin, den Pi so zu konfigurieren, dass der gesamte Datenverkehr an das Internet weitergeleitet wird. Aus diesem Grund ist der Pi ein großartiges Gerät, da viele Modelle sowohl über WLAN als auch über Ethernet verfügen. Ich habe das Ethernet mit meinem Router verbunden und jetzt muss alles, was das Smartphone sendet und empfängt, über den Raspberry Pi fließen.

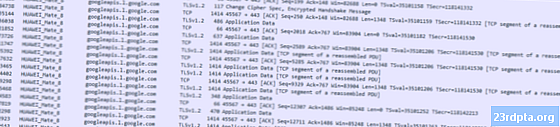

Es gibt viele Netzwerkanalyse-Tools und eines der beliebtesten ist WireShark. Es ermöglicht die Erfassung und Verarbeitung jedes Datenpakets in Echtzeit, das über ein Netzwerk fliegt. Mit meinem Pi zwischen meinem Smartphone und dem Internet habe ich alle Daten mit WireShark erfasst. Einmal gefangen, konnte ich es in meiner Freizeit analysieren. Der Vorteil der Methode "Jetzt aufzeichnen, später Fragen stellen" ist, dass ich das Setup über Nacht laufen lassen kann, um zu sehen, welche Geheimnisse mein Smartphone mitten in der Nacht preisgibt!

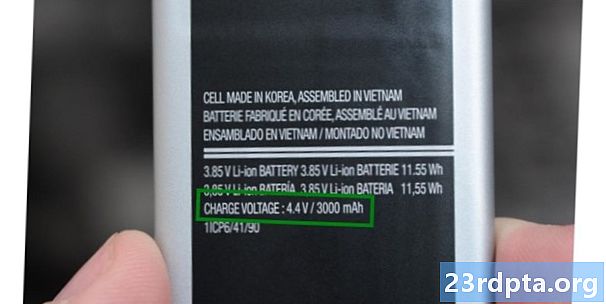

Ich habe vier Geräte getestet:

- Huawei Mate 8

- Pixel 3 XL

- OnePlus 6T

- Galaxy Note 9

Was ich sah

Als erstes fiel mir auf, dass unsere Smartphones mit Google gesprochen haben viel. Ich denke, das sollte mich nicht überraschen - das gesamte Android-Ökosystem basiert auf den Diensten von Google - aber es war interessant zu sehen, wie ich ein Gerät aus dem Standby-Modus geweckt habe, es abrutschte und Ihr Google Mail und die aktuelle Netzwerkzeit überprüfte (über NTP). und eine ganze Reihe anderer Dinge. Ich war auch überrascht, wie viele Domain-Namen Google besitzt. Ich hatte alle Server erwartet irgendwas.was.google.comAber Google hat Domains mit Namen wie 1e100.net (was vermutlich ein Hinweis auf einen Googolplex ist), gstatic.com, crashlytics.com und so weiter.

Ich überprüfte und überprüfte jede Domain und jede IP-Adresse, mit der die Testgeräte Kontakt aufnahmen, um sicherzugehen, dass ich wusste, mit wem mein Smartphone sprach.

Abgesehen davon, dass wir mit Google sprechen, wirken unsere Smartphones wie unbeschwerte soziale Schmetterlinge und haben einen großen Freundeskreis. Diese sind natürlich direkt proportional zu der Anzahl der von Ihnen installierten Apps. Wenn Sie WhatsApp und Twitter installiert haben, raten Sie mal, Ihr Gerät kontaktiert regelmäßig die Server von WhatsApp und Twitter!

Habe ich schändliche Verbindungen zu Servern in China, Russland oder Nordkorea gesehen? Nein.

Anzeigen

Ihr Smartphone stellt häufig eine Verbindung zu Content Delivery Networks her, um Anzeigen zu schalten. Auch hier hängt es von den installierten Apps ab, mit welchen und wie vielen Netzwerken die Verbindung hergestellt wird. Die meisten werbefinanzierten Apps verwenden vom Werbenetzwerk bereitgestellte Bibliotheken. Dies bedeutet, dass der App-Entwickler nur wenig oder gar nicht weiß, wie die Anzeigen tatsächlich geschaltet werden und welche Daten an das Werbenetzwerk gesendet werden. Die häufigsten Anzeigenanbieter, die ich gesehen habe, waren Doubleclick und Akamai.

In Bezug auf den Datenschutz können diese Anzeigenbibliotheken ein umstrittenes Thema sein, da ein App-Entwickler grundsätzlich darauf vertraut, dass die Plattform mit den Daten das Richtige tut und nur das sendet, was für die Schaltung der Anzeigen unbedingt erforderlich ist. Wir haben alle gesehen, wie vertrauenswürdig Anzeigenplattformen bei unserer täglichen Nutzung des Webs sind. Pop-ups, Pop-Unders, Videos mit automatischer Wiedergabe, unangemessene Anzeigen, Anzeigen, die den gesamten Bildschirm einnehmen - die Liste geht weiter. Wenn Werbung nicht so aufdringlich wäre, würde es niemals Werbeblocker geben.

Amazon AWS

Ich habe einiges an Netzwerkaktivität im Zusammenhang mit den Web Services (AWS) von Amazon gesehen. Als wichtiger Cloud-Server-Anbieter ist Amazon häufig die logische Wahl für App-Entwickler, die Datenbanken und andere Verarbeitungsfähigkeiten auf einem Server benötigen, aber keine eigenen physischen Server verwalten möchten.

Insgesamt sollten Verbindungen zu AWS als harmlos eingestuft werden. Sie sind da, um die von Ihnen gewünschten Dienstleistungen zu erbringen. Es unterstreicht jedoch die Offenheit der angeschlossenen Geräte. Sobald Sie eine App installiert haben, besteht die Möglichkeit, dass sie alle gesammelten Daten an einen Schurken sendet, auch über einen seriösen Dienstleister wie Amazon. Android schützt auf verschiedene Arten davor, unter anderem durch die Durchsetzung von Berechtigungen für Apps und mit Diensten wie Play Protect. Aus diesem Grund können Side-Loading-Apps sehr gefährlich sein.

OK Google

Da ich mit PiNet jedes Netzwerkpaket erfassen konnte, wollte ich unbedingt überprüfen, ob Google mich heimlich ausspioniert hat, indem ich das Mikrofon auf meinem Pixel 3 XL aktivierte und die Daten an Google sendete. Wenn Sie Voice Match auf dem Pixel 3 XL aktivieren, wird permanent auf die Suchbegriffe "OK Google" oder "Hey Google" geachtet. Das ständige Hören klingt für mich gefährlich. Wie Ihnen jeder Politiker sagen wird, ist ein offenes Mikrofon eine um jeden Preis zu vermeidende Gefahr!

Das Gerät soll lokal nach der Schlüsselphrase suchen, ohne eine Verbindung zum Internet herzustellen. Wenn die Schlüsselphrase nicht gehört wird, geschieht nichts. Sobald die Schlüsselphrase erkannt wurde, sendet das Gerät ein Snippet an die Google-Server, um zu überprüfen, ob es sich um ein falsches Positiv handelt. Wenn alles ausgecheckt ist, sendet das Gerät Audio in Echtzeit an Google, bis entweder ein Befehl verstanden wird oder das Gerät eine Zeitüberschreitung aufweist.

Das habe ich gesehen.

Es gibt überhaupt keinen Netzwerkverkehr, auch wenn ich direkt am Telefon telefoniert habe. In dem Moment, als ich "Hey Google" sagte, wurde ein Echtzeit-Stream des Netzwerkverkehrs an Google gesendet, bis die Interaktion gestoppt wurde. Ich habe versucht, das Pixel 3 XL mit geringfügigen Variationen der Tastensprache wie "Pray Google" oder "Hey Goggle" auszutricksen. Nachdem ich es geschafft hatte, ein Snippet zur weiteren Überprüfung an Google zu senden, wurde das Gerät jedoch nicht bestätigt Assistent wurde nicht aktiviert.

Was weiß Google über mich?

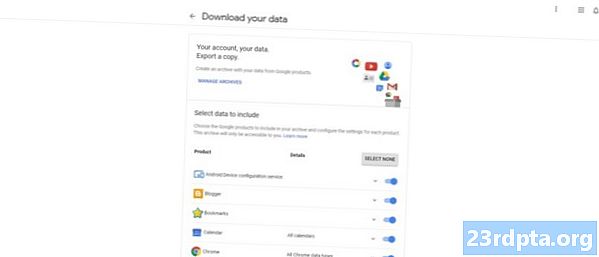

Google bietet einen Dienst namens Takeout an, mit dem Sie alle Ihre Daten von Google herunterladen können, angeblich, damit Sie Ihre Daten zu anderen Diensten migrieren können. Auf diese Weise können Sie jedoch auch feststellen, über welche Daten Google verfügt. Wenn Sie versuchen, alles herunterzuladen, kann das resultierende Archiv sehr groß sein (möglicherweise mehr als 50 GB), aber dies umfasst alle Ihre Fotos, alle Ihre Videoclips, alle Dateien, die Sie auf Google Drive gespeichert haben, alles, was Sie auf YouTube hochgeladen haben, alle Ihre E-Mails , und so weiter. Um den Datenschutz zu überprüfen, muss ich nicht sehen, welche Fotos Google hat. Das weiß ich bereits. Ebenso weiß ich, welche E-Mails ich habe, welche Dateien ich auf Google Drive habe und so weiter. Wenn ich jedoch diese umfangreichen Medienelemente vom Download ausschließe und mich auf Aktivitäten und Metadaten konzentriere, kann der Download recht klein sein.

Ich habe kürzlich mein Takeout heruntergeladen und mich umgesehen, um zu sehen, was Google über mich weiß. Die Daten kommen als eine oder mehrere ZIP-Dateien an, die Ordner für die verschiedenen Bereiche enthalten, darunter Chrome, Google Pay, Google Play Music, Meine Aktivitäten, Käufe, Aufgaben usw.

Wenn Sie in jeden Ordner blättern, sehen Sie, was Google über Sie in diesem Bereich weiß. Beispielsweise gibt es eine Kopie meiner Chrome-Lesezeichen und eine Kopie der Wiedergabelisten, die ich in Google Play Music erstellt habe. Zunächst war nichts überraschend. Ich habe eine Liste meiner Erinnerungen erwartet, da ich sie mit Google Assistant erstellt habe. Daher sollte Google eine Kopie davon haben. Aber es gab ein oder zwei Überraschungen, sogar für jemanden, der so technisch versiert ist wie ich.

Das erste war ein Ordner mit MP3-Aufnahmen von allem, was ich jemals zu meinem gesagt habe. Es gab auch eine HTML-Datei mit einer Abschrift all dieser Befehle. Zur Verdeutlichung sind dies Befehle, die ich dem Google-Assistenten nach dessen Aktivierung mit "Hey Google" gegeben habe. Um ehrlich zu sein, hatte ich nicht damit gerechnet, dass Google eine MP3-Datei mit allen meinen Befehlen erstellt.OK, ich verstehe, dass die Überprüfung der Qualität von Assistant einen gewissen technischen Wert hat, aber ich glaube nicht, dass Google diese Audiodateien aufbewahren muss. Es ist ein bisschen viel.

Es gab auch eine Liste aller Artikel, die ich jemals in Google News gelesen habe, eine Aufzeichnung jedes Mal, wenn ich Solitaire gespielt habe, und alle Suchanfragen, die ich in Google Play Music vor fast fünf Jahren durchgeführt habe!

Es stellt sich heraus, dass Google alle Ihre E-Mails verarbeitet, um nach Käufen zu suchen, und eine Aufzeichnung davon erstellt.

Das, was mich wirklich schockierte, war im Einkaufsordner. Hier hatte Google eine Aufzeichnung von allem, was ich jemals online gekauft habe. Der älteste Artikel stammt aus dem Jahr 2010, als ich einige Flugtickets gekauft habe. Der Punkt hier ist, dass ich diese Tickets oder einen der Artikel nicht über Google gekauft habe. Ich habe Kaufdatensätze für Artikel von Amazon, eBay und iTunes. Es gibt sogar Aufzeichnungen von Geburtstagskarten, die ich gekauft habe.

Wenn ich tiefer grabe, finde ich Einkäufe, die ich nicht gemacht habe! Nach einigem Kopfkratzen stellt sich heraus, dass diese Aufzeichnungen das Ergebnis der Verarbeitung meiner E-Mails durch Google und der Schätzung meiner getätigten Käufe sind. Sie haben dies wahrscheinlich besonders im Hinblick auf Flüge gesehen. Wenn Sie eine E-Mail von einer Fluggesellschaft öffnen, fügt Google Mail einige zusammenfassende Informationen zu Ihrem Flug in einem speziellen Tab oben im Dialogfeld ein.

Es stellt sich heraus, dass Google alle Ihre E-Mails verarbeitet, die nach Einkäufen suchen, und eine Aufzeichnung davon erstellt. Wenn jemand Ihnen eine E-Mail über etwas weiterleitet, das er gekauft hat, kann Google diese sogar versehentlich als von Ihnen getätigten Kauf auswerten!

Was ist mit Facebook, Twitter und anderen?

Social Media und Datenschutz sind in gewisser Weise widersprüchlich. Wie Harold Finch in der Fernsehsendung Person of Interest über soziale Medien sagte: „Die Regierung hatte jahrelang versucht, dies herauszufinden. Es stellte sich heraus, dass sich die meisten Menschen freiwillig gemeldet haben. “In den sozialen Medien veröffentlichen wir bereitwillig Informationen wie Geburtstage, Namen, Freunde, Kollegen, Fotos, Interessen, Wunschzettel und Wünsche. Nachdem wir all diese Informationen veröffentlicht haben, sind wir schockiert, wenn sie auf eine Weise verwendet werden, die wir nicht beabsichtigt hatten. Wie ein anderer berühmter Charakter über eine Spielhalle sagte, sagte er häufig: "Ich bin schockiert, schockiert zu sehen, dass hier gespielt wird!"

Alle großen Social-Media-Websites, einschließlich Facebook und Twitter, verfügen über Datenschutzrichtlinien und bieten ein ziemlich breites Spektrum. Hier ist ein Ausschnitt aus der Richtlinie von Twitter:

„Zusätzlich zu den Informationen, die Sie uns mitteilen, verwenden wir Ihre Tweets, von Ihnen gelesenen, gemocht oder retweeteten Inhalte und andere Informationen, um zu bestimmen, welche Themen Sie interessieren, in welchem Alter Sie sind, welche Sprachen Sie sprechen und andere Signale um Ihnen relevantere Inhalte zu zeigen. “

Stellt Ihr Gerät eine Verbindung zu Twitter her und ermöglicht es Twitter, Ihr Alter, Ihre Sprache und Ihre Interessen zu bestimmen? Sicher.

Es profiliert dich - und du lässt es das tun.

Hier ist die Schlüsselfrage: Wenn ich kein Smartphone hätte, würde das die Entitäten davon abhalten, mich auszuspionieren, wenn sie das wollten?

Potential vs Ist

Das größte Problem bei verbundenen Geräten und Online-Entitäten ist nicht, was sie tun, sondern was sie tun könnten. Ich habe den Ausdruck „Entitäten“ absichtlich verwendet, weil die Gefahren bei der Massenüberwachung, beim Ausspähen und beim Profilieren nicht nur bei Google oder Facebook liegen. Wenn Sie echte Softwarefehler (Bugs) sowie die Standardgeschäftsmodelle großer Online-Unternehmen ignorieren, können Sie mit ziemlicher Sicherheit sagen, dass Google Sie nicht ausspioniert. Weder ist Facebook. Die Regierung auch nicht. Das heißt nicht, dass sie es nicht können - oder auch nicht.

Aktiviert irgendwo ein Hacker oder Regierungsspion das Mikrofon auf Ihrem Telefon, um Ihnen zuzuhören? Nein, aber sie konnten. Wie wir kürzlich mit den Ereignissen im Zusammenhang mit dem Mord an Jamal Khashoggi gesehen haben, können Entitäten Sie dazu verleiten, eine App zu installieren, die Sie ausspioniert. Unternehmen wie Zerodium verkaufen Zero-Day-Sicherheitslücken an Regierungen, wodurch bösartige Apps (wie Pegasus) ohne Ihr Wissen auf Ihrem Gerät installiert werden können.

Habe ich solche Aktivitäten mit meinen Geräten gesehen? Nein, aber ich bin kein wahrscheinliches Ziel für eine solche Überwachung und Schädelgrabung. Es könnte immer noch jemand anderem passieren.

Hier ist die entscheidende Frage: Wenn ich kein Smartphone hätte, würde das die Entitäten davon abhalten, mich auszuspionieren, wenn sie das wollten?

Vor der Einführung von Smartphones war jede große Regierung der Welt bereits an Spionage und Überwachung beteiligt. Der Zweite Weltkrieg wurde wahrscheinlich durch das Brechen des Enigma-Codes und den Zugriff auf die darin verborgenen Informationen gewonnen. Smartphones sind nicht schuld, aber jetzt gibt es eine größere Angriffsfläche - mit anderen Worten, es gibt mehr Möglichkeiten, Sie auszuspionieren.

Einpacken

Nach meinem Test bin ich davon überzeugt, dass keines der von mir verwendeten Geräte ungewöhnliche oder böswillige Handlungen ausführt. Das Problem der Privatsphäre ist jedoch größer als nur ein Gerät, das nicht absichtlich böswillig ist. Die Geschäftspraktiken von Unternehmen wie Google, Facebook und Twitter sind höchst umstritten und scheinen häufig die Grenzen des Datenschutzes zu überschreiten.

Was das Spionieren angeht, so steht vor meinem Haus kein weißer Lieferwagen, der meine Bewegungen beobachtet und ein Richtmikrofon auf meine Fenster richtet. Ich habe gerade nachgesehen. Niemand hackt mein Handy. Das heißt nicht, dass sie es nicht können.