Inhalt

- Wurde ich Pwned Schöpfer Troy Hunt kündigte die Collection # 1 Datenschutzverletzung.

- Die Dateisammlung enthält Millionen von gefährdeten E-Mail-Adressen und Passwörtern.

- Die kompromittierten Daten stammen angeblich aus 2.000 Datenbanken.

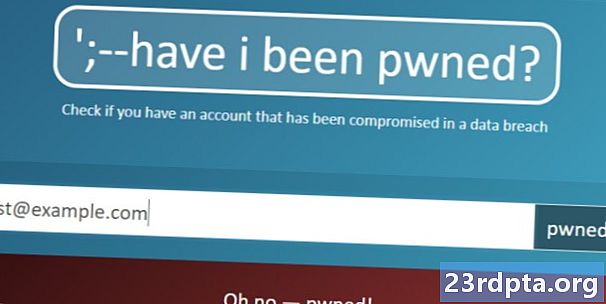

Datenverletzungen sind heutzutage so häufig, dass wir ihnen gegenüber fast taub geworden sind. Der Sicherheitsforscher und Schöpfer von Have I Been Pwned, Troy Hunt, hat gerade einen Datenverstoß gemeldet, der noch lange wehtun wird: Sammlung Nr. 1.

Collection # 1 ist eine riesige Datei, die kürzlich auf den Cloud-Speicherdienst Mega hochgeladen wurde. Die Datei enthält 12.000 separate Dateien mit 87 GB Daten.

Was ist in den Daten, könnten Sie fragen? 772.904.991 eindeutige E-Mail-Adressen und 21.222.975 eindeutige Kennwörter. Ein wichtiges Problem sind die gestohlenen Passwörter, die das Schutz-Hashing geknackt haben. Aus diesem Grund werden die Passwörter als einfacher Text angezeigt, anstatt bei Verstößen gegen die Websites kryptografisch gehasht zu werden.

Es werden jetzt 768.253 Personen per E-Mail benachrichtigt, die Benachrichtigungen abonniert haben, und weitere 39.923 Personen, die Domains überwachen.

- Troy Hunt (@troyhunt) 16. Januar 2019

Diese geknackten Passwörter ermöglichen ein zweites Problem, das so genannte Credential Stuffing. Das Ausfüllen von Anmeldeinformationen erfolgt, wenn eine Kombination aus Benutzername oder E-Mail-Adresse / Passwort verletzt wird, um auf das Konto einer anderen Person zuzugreifen. Angreifer müssen weder brutale Gewalt anwenden noch Passwörter erraten - sie können lediglich die Anmeldungen automatisieren.

Das Ausfüllen von Anmeldeinformationen betrifft insbesondere diejenigen, die auf Websites dieselbe Kombination aus Benutzername und Kennwort verwenden.

Zufällig enthält Collection # 1 fast 2,7 Milliarden Kombinationen. Es kommt auch vor, dass ungefähr 140 Millionen E-Mail-Adressen und 10 Millionen Passwörter aus Sammlung Nr. 1 neu in der Datenbank von Have I Been Pwned sind.

Vergessen wir auch nicht den dezentralen Charakter von Collection # 1. Frühere Verstöße hatten normalerweise einen gemeinsamen Silberstreifen: Jeder Verstoß konnte an eine Website gebunden werden. Nicht so bei dieser Sicherheitsverletzung, die aus Sicherheitsverletzungen in 2.000 Datenbanken besteht.

In diesem Fall besteht der einzig mögliche Silberstreifen darin, dass Hunt nicht weiß, ob jeder einzelne Verstoß in Sammlung 1 berechtigt ist. Hunt sagte jedoch auch, dass dies "die größte Sicherheitslücke ist, die jemals in HIBP geladen wurde".

Was sollte ich tun?

Gehen Sie zunächst zu "Wurde ich gepwnt" und geben Sie Ihre E-Mail-Adresse ein. Auf der Website erfahren Sie, ob ein Konto, das diese E-Mail-Adresse verwendet, kompromittiert wurde.

Wenn Sie bereits "Wurde ich benachrichtigt" verwendet haben, sollten Sie eine Benachrichtigung über den Verstoß erhalten haben. Fast die Hälfte der Nutzer der Website ist von der Sicherheitsverletzung betroffen. Denken Sie also daran, wenn Sie Mitglied sind.

Klicken Sie dort auf die SchaltflächePasswörter Registerkarte oben auf "Wurde ich gezwängt?". Mit Pwned Passwords können Sie feststellen, ob Ihr Kennwort kompromittiert wurde, und Sie können sichere Kennwörter verwenden.

Wenn Sie eine gefährdete E-Mail-Adresse und gefährdete Kennwörter haben, ist es an der Zeit, Ihre Kennwortpraktiken zu bereinigen. Wenn eine Site dies unterstützt, verwenden Sie die Zwei-Faktor-Authentifizierung. Es ist möglicherweise nicht narrensicher, aber die Zwei-Faktor-Authentifizierung hilft dabei, die meisten Benutzer davon abzuhalten, auf Ihr Konto zuzugreifen.

Sie können auch vermeiden, dass Sie dasselbe Kennwort an mehreren Standorten verwenden. Es ist verlockend, aus Bequemlichkeitsgründen dasselbe Passwort zu verwenden, aber die Praxis ist ein gefährliches zweischneidiges Schwert.

Verwenden Sie zum Schluss einen Passwort-Manager. 1Password, Dashlane und LastPass sind drei der beliebtesten Optionen. Sie können jedoch auch die bewährte Methode von Stift und Papier verwenden.

Oh, und ändern Sie Ihr Passwort. Ändern Sie auf jeden Fall Ihr Passwort. Machen Sie es zu etwas Komplexem, etwas, das in einem Wörterbuch nicht zu finden ist.